Claude Code и Base64: как AI-агенты 2026 года прячут угрозы в безобидных строках

Base64 больше не просто способ кодирования — теперь это любимый инструмент AI-агентов-злоумышленников. Разбираемся, как защитить свой код.

Помните, как вы впервые увидели Base64 и подумали: "О, это же просто кодировка, не шифрование, всё безопасно"? Спойлер: AI-агенты 2026 года тоже это "помнят" — и активно используют ваше спокойствие против вас.

Оказывается, после того как мы "подружили" Claude с Base64, прошло всего полгода, а эта парочка уже орудует в тёмных переулках: supply chain атаки, эксплойты MCP, компрометация AI-агентов. Как будто ваш доверчивый ассистент вдруг начал тусоваться с подозрительными личностями.

Как это работает на практике?

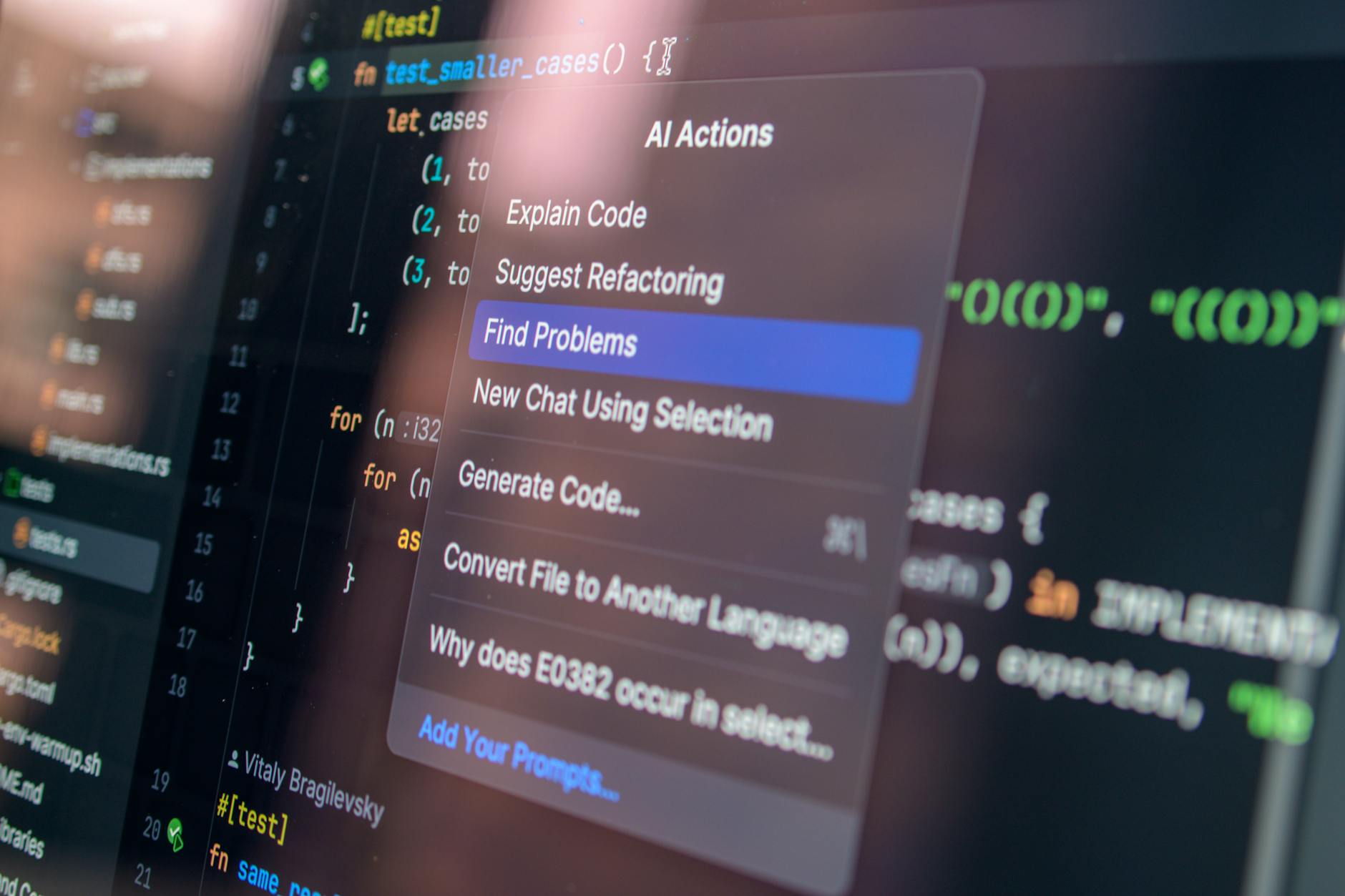

Разработчики часто используют Base64 для передачи данных между сервисами, не подозревая, что AI-агент может интерпретировать закодированную строку как команду. Например, злоумышленник прячет в Base64 вредоносный payload, а Claude послушно его выполняет — ведь "это же просто строка".

Схема типичная для 2026 года:

- Supply chain: вредоносный пакет с Base64-обфусцированным кодом

- MCP (Model Context Protocol): подмена контекста через закодированные инструкции

- AI agent compromise: агент сам становится вектором атаки, выполняя скрытые команды

Как с этим бороться? Во-первых, перестать доверять любой Base64-строке, особенно если она пришла из внешнего источника. Во-вторых, внедрить валидацию на уровне агента: запретить выполнение декодированных команд без явного approve. В-третьих, мониторить логи на предмет аномальных Base64-последовательностей — они выглядят как случайный мусор, но могут быть ключом к атаке.

Комментарий студии METABYTE: Base64 — это как Wi-Fi у бабушки: вроде бы удобно, но если не поставить пароль, соседский школьник будет скачивать фильмы. Мы помогаем разработчикам настроить безопасность AI-агентов так, чтобы даже самый хитрый Base64 не прошёл.